Um novo agente de ameaças, batizado de GhostRedirector, foi identificado por investigadores da ESET como responsável por uma campanha global de ciberataques focada em servidores Windows.

Este grupo, com provável origem na China, demonstra uma tática invulgar: em vez de visar diretamente o roubo de dados ou o resgate, o seu principal objetivo é realizar fraude de SEO em larga escala, manipulando os resultados do motor de busca da Google para promover websites de jogos de azar.

Aprofundar o seu modo de operação revela uma estratégia multifacetada, desde o vetor de infeção inicial até ao uso de ferramentas personalizadas, como o backdoor Rungan e o módulo malicioso Gamshen. É fundamental compreender o impacto real desta ameaça para as empresas e, acima de tudo, conhecer as medidas essenciais para a sua deteção e mitigação..

Como opera o GhostRedirector: da injeção SQL à manipulação do Googlebot

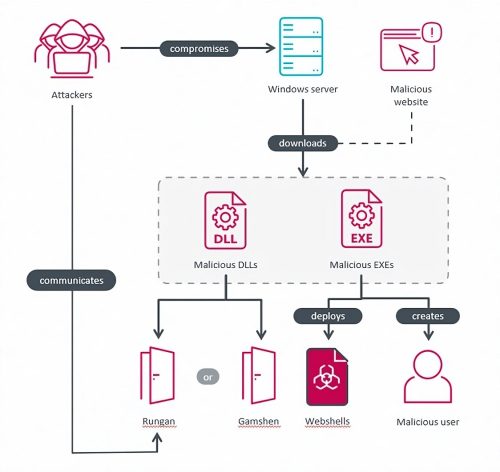

O ataque do GhostRedirector é metódico e multifacetado, desenhado para garantir não só o acesso inicial, mas também a persistência a longo prazo no sistema comprometido. A sua cadeia de ataque segue, tipicamente, quatro fases bem definidas:

- Acesso Inicial via Injeção SQL: Com base na telemetria recolhida, o grupo explora vulnerabilidades conhecidas em aplicações web, provavelmente através de ataques de injeção SQL, para obter uma primeira entrada no servidor alvo.

- Escalonamento de Privilégios: Uma vez dentro do sistema, os atacantes utilizam exploits publicamente conhecidos, como o EfsPotato e o BadPotato, para escalar privilégios. Este passo é crucial para lhes permitir criar um utilizador com permissões elevadas, garantindo controlo administrativo sobre o servidor.

- Implantação de Ferramentas Personalizadas: Com acesso total, o GhostRedirector instala o seu arsenal. As duas ferramentas principais, segundo a investigação da ESET, são:

- Rungan: Um backdoor passivo desenvolvido em C++ que permite executar comandos remotos, manipular ficheiros e serviços do Windows, e manter uma via de comunicação discreta.

- Gamshen: Um módulo malicioso para o Internet Information Services (IIS) da Microsoft. É a peça central da operação, concebida para intercetar e modificar o tráfego web especificamente quando a visita provém do Googlebot (o robô de indexação da Google).

- Persistência e Resiliência: Para além do backdoor Rungan, o grupo implementa múltiplos webshells e cria contas de utilizador fraudulentas. Esta redundância serve como um mecanismo de segurança para os atacantes, assegurando que, mesmo que uma das ferramentas seja detetada e removida, eles mantêm outras formas de aceder ao servidor comprometido.

Fraude de SEO: O impacto silencioso na reputação digital

A principal inovação do GhostRedirector reside na sua tática de fraude de SEO. O módulo Gamshen foi programado para ser furtivo: ele não afeta os visitantes humanos do website alojado no servidor. Um utilizador comum que aceda ao site não notará qualquer alteração. No entanto, quando o Googlebot rastreia o site para o indexar, o Gamshen entra em ação e serve conteúdo diferente, geralmente associado aos sites de jogos de azar que o grupo pretende promover artificialmente.

Este método, conhecido como cloaking, é uma violação grave das diretrizes da Google. O impacto para a empresa vítima, embora não seja um roubo de dados direto, é significativo:

- Dano Reputacional: A associação do domínio da empresa a técnicas de Black Hat SEO e a websites de reputação duvidosa pode prejudicar a sua imagem de marca.

- Penalização nos Motores de Busca: Se a Google detetar a manipulação, o website legítimo pode sofrer uma penalização severa no seu ranking, perdendo visibilidade e tráfego orgânico.

- Porta Aberta para Ataques Futuros: A presença de um backdoor ativo (Rungan) significa que o servidor está totalmente comprometido. A qualquer momento, o GhostRedirector pode decidir mudar de tática e usar o acesso para lançar ataques de ransomware, roubar dados ou usar o servidor para atacar outras vítimas.

Pontos-chave sobre o GhostRedirector:

- Origem: Grupo cibercriminoso alinhado com a China.

- Alvo Principal: Servidores Windows, independentemente do setor de atividade.

- Vetor de Entrada: Exploração de vulnerabilidades, como injeção SQL.

- Objetivo: Fraude de SEO para promover websites de terceiros (jogos de azar).

- Ferramentas Notáveis: Backdoor Rungan (acesso remoto) e módulo IIS Gamshen (manipulação de SEO).

Perguntas Frequentes (FAQs)

O meu website pode estar infetado mesmo que eu não veja alterações?

Sim. O ataque foi desenhado para ser invisível para os visitantes humanos e administradores. A manipulação de conteúdo ocorre apenas quando o servidor é acedido pelo Googlebot, tornando a sua deteção mais difícil sem uma análise técnica.

Qual é o principal risco se o objetivo é apenas manipular o SEO?

O risco principal é que a fraude de SEO é apenas o objetivo atual. As ferramentas instaladas, como o backdoor Rungan, concedem aos atacantes controlo total e persistente sobre o servidor, que pode ser usado para ataques muito mais destrutivos no futuro.

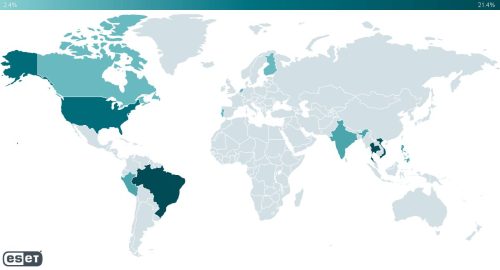

Quais as regiões mais afetadas por esta campanha?

Embora existam vítimas a nível global, a investigação da ESET indica uma concentração de servidores comprometidos no Brasil, Tailândia, Vietname e Estados Unidos, com foco particular em empresas da América Latina e do Sudeste Asiático.

Conclusão

O GhostRedirector representa uma evolução nas táticas dos agentes de ameaças, demonstrando que os objetivos podem ir além do ganho financeiro direto, focando-se na manipulação do ecossistema digital. Embora a fraude de SEO possa parecer um problema menor em comparação com o ransomware, ela mascara um risco muito maior: a presença de uma infraestrutura de ataque resiliente e persistente dentro de servidores corporativos.

Segundo a ESET, A proteção eficaz exige uma postura de segurança proativa, centrada na gestão rigorosa de vulnerabilidades, na monitorização de integridade dos servidores IIS e na implementação de soluções de segurança de endpoint capazes de detetar backdoors e ferramentas maliciosas.

Outros artigos interessantes: