Lisboa, 20 de janeiro de 2021 – A Check Point Research, área de Threat Intelligence da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), fornecedor líder de soluções de cibersegurança a nível global, alerta para uma campanha de ciberataques que estão a acontecer neste momento e que tem como propósito aproveitar as recentes vulnerabilidades dos sistemas Linux para criar um botnet e difundir malware nas equipas infetadas.

Os ciberdelinquentes estão a utilizar uma nova variante apelidada de “FreakOut”, capaz de monitorizar os portos de conexão, recompilar informação, rastrear redes, lançar ataques DDoS e flooding. Se conseguem explorar com sucesso, cada dispositivo infetado pode ser utilizado como plataforma para lançar outros ciberataques, utilizar os recursos do sistema para mineração de criptomoedas, propagar vírus em paralelo através da rede de uma empresa ou mesmo lançar ataques contra alvos externos ao fazer-se passar por uma empresa afetada.

Os ataques estão a ser dirigidos aos dispositivos Linux que executam um dos seguintes frameworks:

- TerraMaster TOS (Sistema Operativo TerraMaster), um conhecido vendedor de dispositivos de armazenamento de dados

- Zend Framework, uma popular coleção de pacotes de biblioteca, usada para construir aplicações web

- Liferay Portal, um portal empresarial gratuito e de código aberto, com funcionalidades para o desenvolvimento de páginas web

Como se está a efetuar este ataque aos dispositivos Linux?

Até ao momento, os investigadores puderam rastrear 185 sistemas infetados, e detetaram mais de 380 tentativas de ataque adicionais. Por regiões, Estados Unidos sofreram 27% do total das tentativas de ataque, seguido pela Itália (6,61%) e Grã Bretanha (5,46%), a região da Península Ibérica (3,45%) ocupa a oitava posição. Por sectores, as empresas governamentais e financeiras são as mais afetadas.

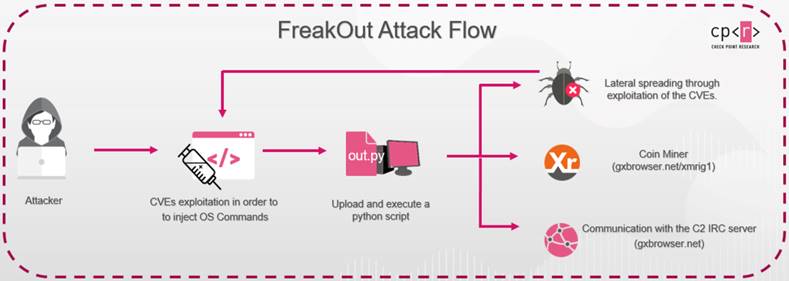

Até agora, a Check Point não conseguiu confirmar a identidade do ciberdelinquente por detrás deste ataque, por muito que existam indicios que poderá tratar-se do hacker conhecido como “Fl0urite” ou “Freak”, que conta com um longo histórico. Por outra parte, a cadeia de infecção produz-se da seguinte maneira:

- O atacante começa por instalar o malware através da exploração de três vulnerabilidades: CVE-2020-28188, CVE-2021-3007 y CVE-2020-7961.

- De seguida, carrega e executa um script Python nos dispositivos infetados.

- Despois, instala o XMRig, um conhecido cryptojacker utilizado para minar ilegalmente a criptomoeda Monero.

- A partir daí, começa a propagar de forma lateral o vírus na rede mediante a exploração das vulnerabilidades mencionadas.

A equipa da Check Point apela a atualizar o quanto antes os três frameworks afetados, ao mesmo tempo que recomendam implementar tanto ferramentas de segurança para a rede, como IPS, e soluções de proteção endpoint com o objetivo de prevenir este tipo de ataques e suas consequências.

“Nestos momentos estamos a presenciar uma campanha de ciberataques ao vivo dirigida a utilizadores Linux. O ciberdelinquente por detrás desta ameaça conta com uma vasta experiência, o que o torna muito perigoso”, indica Adi Ikan, Head of Network Cyber Security Research at Check Point.

“O facto de algumas das vulnerabilidades utilizadas por este ataque terem sido descobertas recentementeserve de exemplo para destacar a importância de proteger a rede de forma contínua com as últimas atualizações de segurança. A capacidade de resposta e a rapidez são aspetos cruciais quando se trata de tornar uma empresa segura. Por este motivo, na Check Point recomendamos que todos os utilizadores façam a atualização de segurança do TerraMaster TOS, Zend Framework e Liferay Portal de imediato”, acrescenta Ikan.