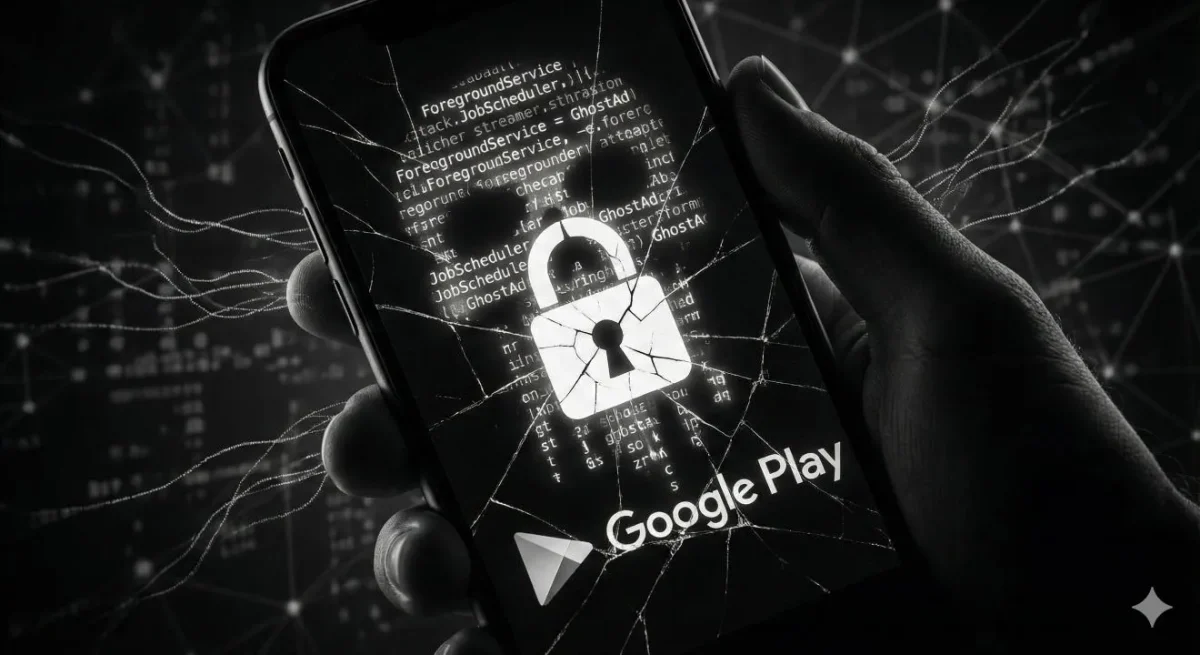

A Check Point Research (CPR) identificou uma campanha de adware em larga escala, denominada “GhostAd”, disseminada através da Google Play Store. A operação afetou milhões de utilizadores Android ao utilizar mecanismos avançados de persistência que forçam a execução de código publicitário, mesmo após o encerramento manual da aplicação ou o reinício do dispositivo.

A Google procedeu à remoção das aplicações identificadas após notificação da Check Point Research (CPR). No entanto, a arquitetura do malware revela uma sofisticação técnica preocupante na manipulação de componentes legítimos do sistema operativo para garantir a continuidade da execução.

Campanha de adware GhostAd: arquitetura de persistência em três camadas

A análise forense da Check Point Research (CPR) revela que o GhostAd não depende de vulnerabilidades de dia zero (zero-day), mas sim da exploração abusiva de funcionalidades nativas do Android. A persistência da ameaça assenta numa tríade de mecanismos:

- Serviço de Primeiro Plano (Foreground Service): O malware executa um serviço com prioridade elevada, mascarado por uma notificação vazia. Esta técnica impede que o sistema de gestão de memória do Android termine o processo, tornando-o invisível para o utilizador comum.

- JobScheduler Recorrente: A aplicação configura um agendador de tarefas (JobScheduler) para reativar os processos de publicidade em intervalos de poucos segundos. Esta redundância garante a “auto-recuperação” do adware caso o serviço principal sofra interrupção.

- Ciclo de Publicidade Infinito: O código manipula SDKs de publicidade legítimos (como Pangle, Vungle e AppLovin) para gerar um ciclo contínuo de carregamento de anúncios em segundo plano, sem interação humana.

Impacto nos recursos e risco corporativo

Para o utilizador final, a infeção manifesta-se através da degradação do desempenho do dispositivo, aquecimento excessivo e consumo anómalo de dados móveis. Comentários nas lojas de aplicações descrevem o comportamento como “incontrolável”.

Em ambiente empresarial, o risco transcende a simples apresentação de publicidade. As aplicações GhostAd solicitam permissões de armazenamento, o que lhes concede acesso a diretórios de downloads, documentos exportados e backups. A conectividade constante com servidores remotos estabelece um canal viável para a exfiltração silenciosa de dados corporativos sensíveis, sem necessidade de exploits adicionais.

Vetores de distribuição e mitigação

A investigação isolou quinze aplicações, incluindo utilitários e editores de imagem, algumas com milhões de descargas. A distribuição geográfica das infeções incidiu maioritariamente no Sudeste Asiático, embora existam registos na Europa.

A Check Point atualizou as suas soluções de Threat Emulation e Harmony Mobile para detetar estas assinaturas. Para mitigação, recomenda-se a monitorização rigorosa de permissões de aplicações e a utilização de soluções de defesa móvel (MTD) capazes de identificar comportamentos anómalos de bateria e tráfego de rede, independentemente da origem da instalação.

Conclusão

A campanha GhostAd demonstra a capacidade dos operadores de adware em weaponizar infraestruturas legítimas para fins abusivos. A persistência técnica alcançada através do abuso de serviços de sistema exige uma revisão das políticas de segurança móvel, focada menos na reputação da loja de origem e mais na análise comportamental do código em execução.

Outros artigos interessantes: