Artigos Recentes

Xiaomi TV FX Mini LED: A nova aposta premium que pode chegar à Europa

A Xiaomi prepara o lançamento da série TV FX Mini LED, revelando inovações em ecrãs 4K e sistema Fire TV que poderão chegar em breve à Europa.

Comando oficial da PlayStation 5 em queda livre: poupa 20 euros

Quem tem uma PlayStation 5 sabe bem que os acessórios originais raramente sofrem cortes drásticos no valor. Encontrar equipamento oficial com um desconto substancial é cada vez mais uma agulha num palheiro. O comando sem...

Xiaomi lança nova coluna Bluetooth barata com luzes e IP68

A Xiaomi apresentou a Sound Play, uma nova coluna Bluetooth acessível com 18 W de potência, resistência IP68 e bateria para 14 horas.

Acer revela novos óculos inteligentes AR Vision GR0 e GI0

A Acer revelou os óculos inteligentes AR Vision GR0 e GI0, apostando em ecrãs OLED imersivos e na inteligência artificial do Google Gemini.

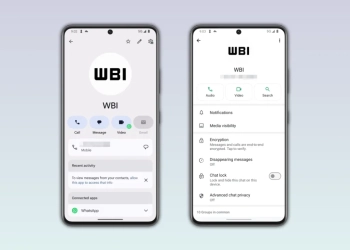

WhatsApp: Vais poder usar fotos da lista de contactos no Android

O WhatsApp vai permitir aos utilizadores de Android usar fotografias da agenda telefónica para substituir os perfis sem imagem na aplicação.

One UI 9 Watch: Samsung já prepara o futuro dos smartwatches

A Samsung começou a preparar o programa beta do One UI 9 Watch e a nova atualização deverá chegar aos smartwatches da marca no próximo ano.

HyperOS 3.1: Nova atualização chega a 40 dispositivos Xiaomi, Redmi e POCO

A Xiaomi anunciou a chegada da atualização HyperOS 3.1 a 40 smartphones e tablets das marcas Xiaomi, Redmi e POCO.

iPhone 18 Pro: Câmara de abertura variável vai custar caro à Apple

A Apple vai implementar uma câmara de abertura variável no iPhone 18 Pro e planeia absorver o elevado custo de produção da nova tecnologia.

Novo Microsoft Copilot Health: a inteligência artificial quer analisar os teus sintomas

A Microsoft revelou o Copilot Health, uma nova inteligência artificial que analisa os teus sintomas e dados clínicos para te guiar até ao médico.

Acer lança Predator Atlas 8 com processadores Intel Arc

A Acer anunciou a 28 de maio de 2026 a nova consola portátil Predator Atlas 8 equipada com processadores Intel Arc G-Series para o mercado de videojogos. O dispositivo chega à região europeia em outubro...