À medida que os media se debruçam sobre os documentos revelados por Edward Snowden, mais dados desconcertantes começam a surgir. As agências de inteligência norte-americana (NSA) e britânica (GCHQ) criaram duas iniciativas denominadas respectivamente Bullrun e Edgehill, com o objectivo de contornar ou mesmo quebrar protocolos de segurança e criptografia utilizados na internet. Os protocolos de segurança HTTPS e SSL, utilizados pela a maioria dos serviços de emails e home banking não são imunes a estas agências.

Segundo informação agora revelada pelo The Guardian e o New York Times, o esforço financeiro que a NSA necessitou para iniciar o projecto Bullrun supera o budget de 20 milhões dólares utilizado no Prism que, como é sabido, captura de forma massiva dados de vários serviços da internet. Segundo a informação revelada pelos documentos de Edward Snowden, só este ano a NSA conseguiu angariar 255 milhões dólares para financiar o seu programa anti-criptografia.

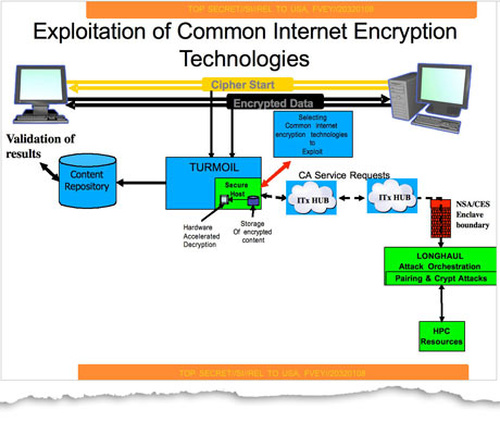

Alegadamente os esforços das agências englobam várias fases, e começam por utilizar ferramentas sofisticadas de “cracking”. Embora a informação agora revelada não seja rica em detalhes sobre os métodos ou software utilizados, um memorando refere que a NSA conseguiu quebrar com sucesso a segurança de vários sistemas, o que resultou numa recolha de grandes quantidades de dados em 2010.

Segundo os mesmo documento os protocolos HTTPS , VoIP e SSL terão mesmo sido comprometidos pelo programa Bullrun, no entanto, parece que algumas soluções para o objectivo da NSA foram mais elegantes do que os outras. Em alguns casos terá sido necessário usar super computadores e técnicas de “brute force”, para derrotar as camadas de criptografia dos sistemas alvo do programa de segurança da NSA. As técnicas de brute force baseiam-se em sobrecarregar os sistemas destino com largas quantidades de dados, ou elevadas ligações simultâneas, de modo a derrotar as suas defesas.

Mais alarmante do que o trabalho realizado pela NSA e GCHQ para quebrar os mecanismos de criptografia populares, são os seus esforços para trabalhar com empresas e organizações reguladoras com o objectivo de enfraquecer as suas medidas de segurança. Embora não tenha sido referida nenhuma empresa em particular, nos documentos é revelado que a NSA espera obter acesso a um hub de um “provedor de comunicações importante” e a um “grande serviço de internet peer-to-peer para comunicação de voz e texto” até ao final deste ano.

Algumas empresas aparentemente terão cumprido com as solicitações da agência de inteligência, mas chega-se agora à conclusão através dos documentos, que a NSA exerceu pressão sobre alguns detentores de serviços, forçando-os a criar backdoors em ferramentas de segurança e criptografia. De acordo com outra informação revelada nos documentos, a NSA terá mesmo sido a entidade reguladora de um conjunto de normas de segurança aprovadas pelo National Institute of Standards and Technology (NIST) em 2006. Este instituto é responsável por alguns dos standards na área de segurança usados em tecnologias de informação não só nos estados unidos mas em todo o mundo.

Quanto à GCHQ por sua vez tem vindo a apostar fortemente em quebrar a segurança de provedores de email e redes VPN. Na prática, serviços bastante utilizados como Hotmail, Google, Yahoo e Facebook são apontados como alvos preferenciais para serem quebrados. Os esforços da agência de inteligência britânica, também vão bem além do “hacking” tradicional e a utilização de super computadores. Os documentos revelam que a agência britânica tem agentes secretos infiltrados na indústria de telecomunicações.

As capacidades de vigilância digital da NSA e GCHQ, não significa que estejam a interceptar as compras que faz no Ebay ou a ler o conteúdo do seu email. Aliás neste último ponto, a Google já em parte faz isso no Gmail de modo a analisar o conteúdo de cada mensagem que recebe e ajustar a publicidade que vê aos seus gostos. E no entanto a maioria dos seus utilizadores prescinde sem se preocupar com a sua privacidade. Contudo estes novos dados são bastante preocupantes, ao ponto de alertar os organismos reguladores da segurança da internet, para a necessidade urgente de desenvolver novos protocolos ou avançar a segurança dos protocolos existentes.

E se a NSA e a GCHQ conseguiram quebrar algumas das pedras basilares da segurança na internet,

pode ser apenas uma questão de tempo até uma organização criminosa ou terrorista descubra e explore as vulnerabilidades existentes. Pior do que isso, as backdoors deixadas em alguns serviços da internet propositadamente para estas agências, podem ser utilizadas para fins com consequências catastróficas para os utilizadores desses serviços.

Comentários