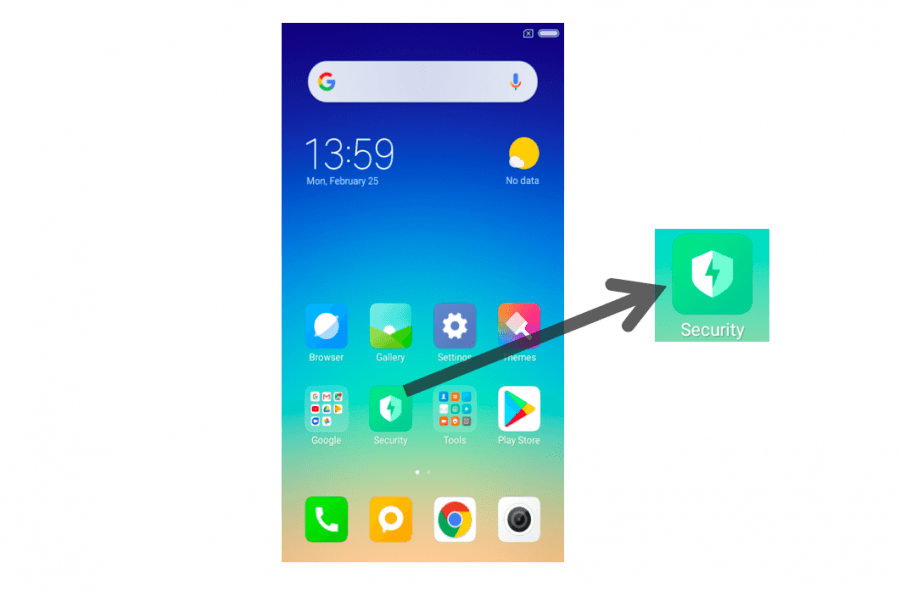

A equipa de investigação da Check Pointdescobriu uma vulnerabilidade numa das aplicações pré-instaladas nos dispositivos móveis de um dos maiores fornecedores mundiais, a Xiaomi, a qual conta com uma quota de mercado global de cerca de 8%, registada em 2018, ocupando o terceiro lugar do ranking do mercado mobile. Ironicamente foi a aplicação de segurança pré-instalada nos dispositivos mobile da empresa, o “Guard Provider”, supostamente responsável pela proteção do dispositivo contra malware que expôs o utilizador precisamente a este tipo de ataques.

Por norma, os smartphones são adquiridos pelo utilizador já com aplicações pré-instaladas, algumas das quais bastante úteis, outras que nunca chegam a ser utilizadas. O que o utilizador não espera é que as aplicações pré-instaladas constituam um risco para a sua privacidade e segurança.

O Guard Provider, como qualquer outra aplicação pré-instalada, está presente em todos os dispositivos móveis out-of-the-box e não pode ser apagada. A Check Point ao descobrir, cumpriu a sua responsabilidade e reportou esta vulnerabilidade à Xiaomi, que lançou uma correção pouco tempo depois.

2 + 2 nem sempre é 4

Apesar de não ser expectável que os colaboradores do departamento de Segurança de TI dominem os detalhes dos SDKs utilizados para criar as aplicações que os funcionários podem instalar nos seus dispositivos, é importante que estejam cientes dos riscos que algumas aplicações transportam, devido à forma como estas são criadas. A tendência é acreditar que todos os elementos utilizados na criação de aplicações são seguros, como aconteceu com o caso da vulnerabilidade das aplicações pré-instaladas nos dispositivos Xiaomi que, como se pode verificar, estava longe de ser a realidade.

Os programadores e empresas precisam de estar cientes de que ter um elemento de segurança combinado com outro elemento de segurança numa mesma aplicação nos seus telemóveis não significa necessariamente que, quando esses dois elementos são implementados juntos, o dispositivo como um todo esteja seguro.

A única defesa contra este tipo de ameaças escondidas é garantir que toda a frota de dispositivos móveis da sua organização está protegida contra potenciais ataques Man-in-the-Middle.