A Qualys, Inc. anunciou, a 16 de outubro de 2025, durante a sua conferência Risk Operations Conference (ROCon) em Houston, um conjunto de novas funcionalidades para a sua plataforma de gestão de riscos, a Enterprise TruRisk Management (ETM). As novas capacidades focam-se na gestão de risco de identidades e na validação da exploração de vulnerabilidades.

A empresa afirma que estas atualizações, baseadas em agentes com IA, visam permitir às equipas de segurança uma gestão proativa do risco. O objetivo é antecipar vetores de ataque, especialmente os que envolvem identidades humanas e não humanas, e confirmar a explorabilidade real das exposições de segurança detetadas nos ativos.

O ETM como centro de operações de risco

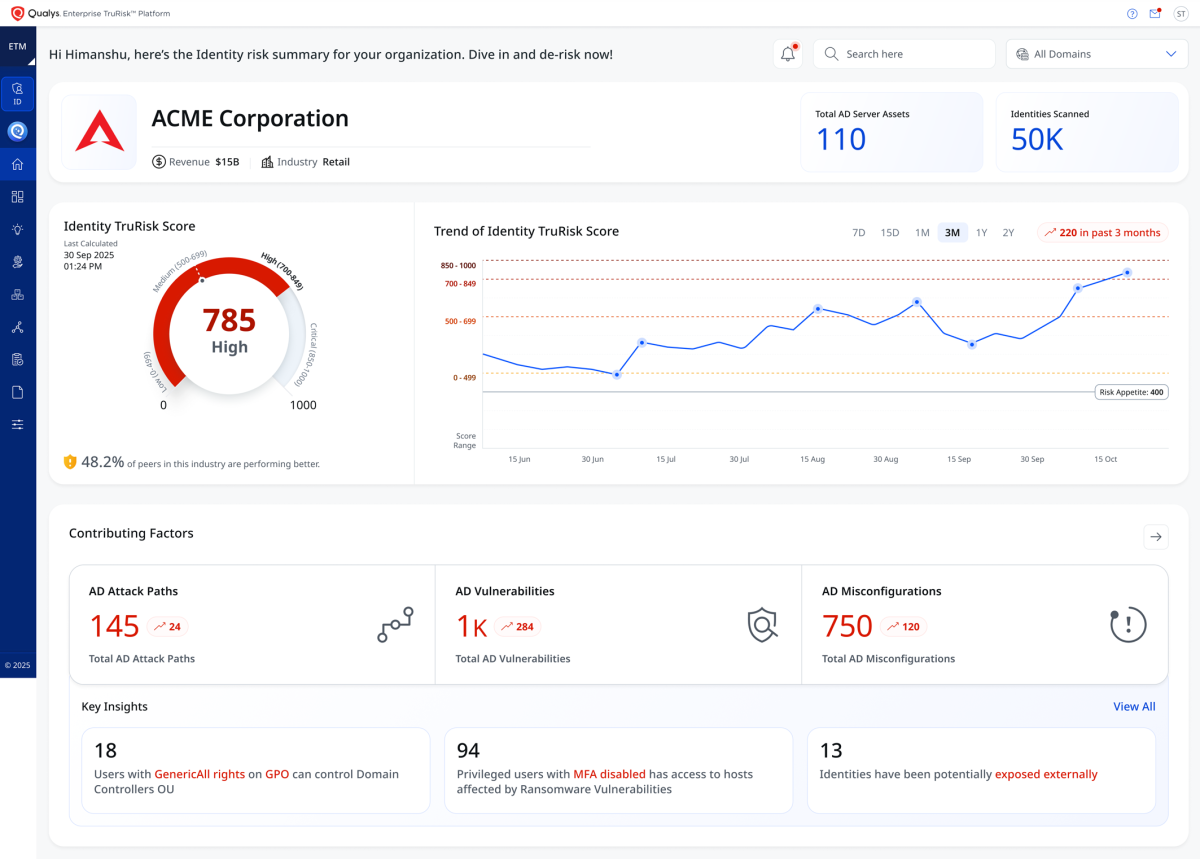

A plataforma Qualys ETM é apresentada como um “Risk Operation Center” (ROC). A sua função declarada é unificar a gestão de risco de identidade, a inteligência de ameaças contextualizada e a validação de exploração. Segundo a empresa, a plataforma não se limita à identificação, mas integra também fluxos de remediação orientada para o fecho do ciclo de vida da vulnerabilidade.

Gestão de risco de identidades (ETM Identity)

A nova funcionalidade, denominada ETM Identity, foi desenhada para realizar a descoberta contínua de identidades em ambientes híbridos (on-premises, cloud e SaaS). O seu objetivo é analisar a postura de segurança dessas identidades, tanto humanas como não humanas (contas de serviço, chaves de API, roles de IAM), identificando riscos específicos como permissões excessivas, configurações incorretas ou contas inativas (dormant accounts).

O sistema correlaciona estes riscos de identidade com as vulnerabilidades dos ativos subjacentes, identificando o que a Qualys designa como “combinações tóxicas”. Um exemplo seria uma conta de serviço com permissões elevadas (risco de identidade) a operar num servidor com uma vulnerabilidade crítica explorável (risco de ativo). Esta correlação permite gerar uma pontuação de risco unificada e mapear as rotas de ataque (attack paths) mais prováveis, permitindo a priorização da remediação.

Análise de ameaças com TruLens

O módulo TruLens é apresentado como um motor de inteligência de ameaças (threat intelligence). A sua função é agregar e analisar dados de ameaças em tempo real. O sistema classifica dinamicamente as exposições de risco, unificando dados de diferentes fontes e enriquecendo-os com o contexto do ativo e do negócio, para identificar os riscos com maior probabilidade de impacto operacional.

Validação de explorabilidade com TruConfirm

A funcionalidade TruConfirm foca-se na validação da exploração. O sistema executa cenários de ataque controlados para confirmar se uma vulnerabilidade é, de facto, explorável no ambiente específico do cliente, identificando falhas nos controlas de segurança existentes. Após a confirmação da explorabilidade, a plataforma ETM pode orquestrar o processo de correção através de fluxos de trabalho ITSM e verificar se a remediação foi aplicada com sucesso, atualizando a pontuação de risco do ativo.

Conclusão

Este anúncio posiciona a plataforma da Qualys numa abordagem de gestão de risco que procura ir além da enumeração de vulnerabilidades (CVEs). A integração da validação de exploração e da gestão de identidades visa fornecer aos gestores de segurança dados com maior fidelidade para a priorização de recursos, num contexto em que, segundo a empresa, a IA está a acelerar a complexidade dos ataques.

Outros artigos interessantes: