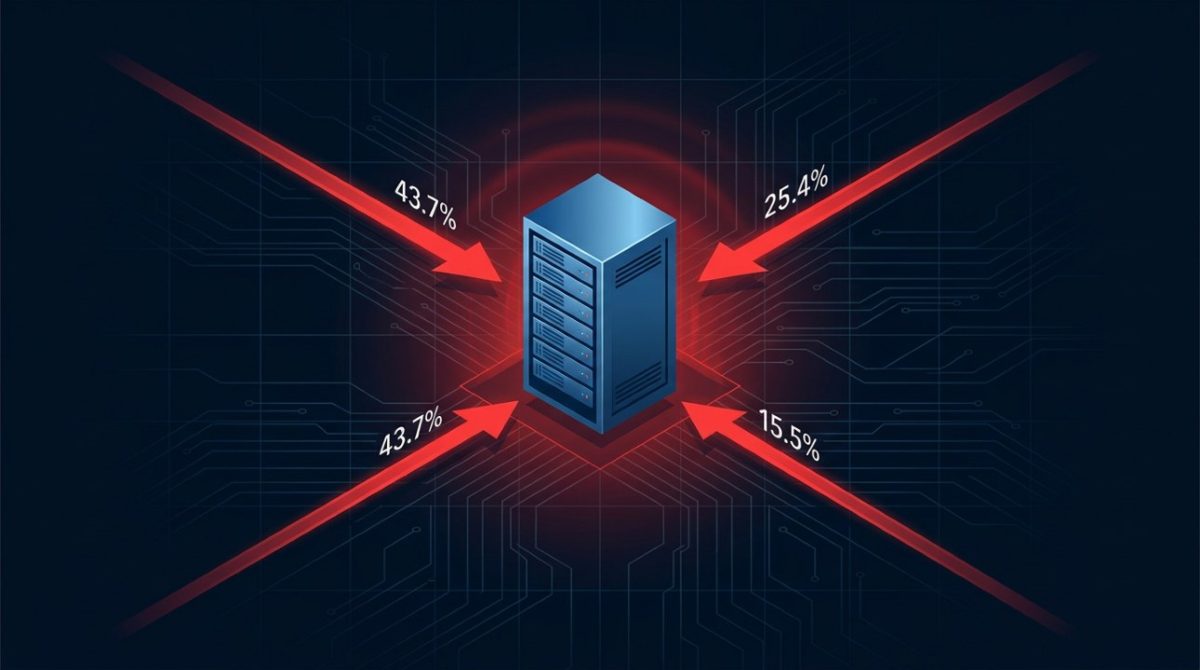

A cibersegurança empresarial enfrenta um paradoxo persistente. Apesar de décadas de investimento em proteção digital, os três principais vetores de entrada utilizados por cibercriminosos mantêm-se inalterados há sete anos consecutivos. Em 2025, a exploração de aplicações públicas representou 43,7% de todos os pontos de acesso inicial, segundo o relatório “Anatomy of a Cyber World” da Kaspersky Security Services, um estudo com base em dados reais de incidentes investigados ao longo do ano.

O relatório integra dados do Kaspersky Managed Detection and Response, do Kaspersky Incident Response, do Kaspersky Compromise Assessment e do Kaspersky SOC Consulting, e analisa táticas, técnicas e ferramentas utilizadas pelos atacantes, bem como a distribuição dos incidentes por regiões e setores.

Os três vetores que dominam há 7 anos

A quota combinada dos três principais vetores de ataque inicial ultrapassou os 80% em 2025, uma concentração que revela onde persistem as maiores lacunas estruturais nas organizações.

A exploração de aplicações públicas lidera com 43,7% dos casos, seguida pelo uso de contas válidas comprometidas, com 25,4%, e pelas relações de confiança entre organizações, que subiram de 12,7% para 15,5% face a 2024. Os restantes vetores, como acesso remoto externo, ameaças internas, phishing e ficheiros maliciosos, dividem entre si menos de 16% dos incidentes.

| Vetor de ataque inicial | Quota em 2025 | Variação face a 2024 |

|---|---|---|

| Exploração de aplicações públicas | 43,7% | Não especificada no comunicado |

| Contas válidas comprometidas | 25,4% | Não especificada no comunicado |

| Relações de confiança | 15,5% | +2,8 p.p. (era 12,7%) |

| Serviços de acesso remoto externo | 4,2% | Não especificada no comunicado |

| Ameaças internas, phishing e ficheiros maliciosos | 2,8% cada | Não especificada no comunicado |

Fonte: Kaspersky “Anatomy of a Cyber World”, dados de incidentes de 2025.

Cadeias de fornecedores: o vetor silencioso

O crescimento das relações de confiança como vetor de entrada é o dado mais preocupante do relatório, ainda que seja o menos discutido. A Kaspersky refere que muitas organizações comprometidas através de relações de confiança foram, numa fase anterior, atacadas por via da exploração de aplicações públicas. Os cibercriminosos visam fornecedores de serviços ou integradores de TI para, através desses acessos, alcançar os clientes finais.

O problema agrava-se porque muitos pequenos fornecedores de serviços não dispõem de recursos dedicados à cibersegurança. Ao gerirem software de contabilidade, websites ou sistemas de acesso remoto dos seus clientes, uma violação nestas empresas pode comprometer toda a cadeia. Este padrão de ataque indireto é, por definição, mais difícil de detetar e conter.

Ataques rápidos, ataques longos e o risco híbrido

O relatório classifica os ataques investigados em três categorias distintas, com implicações práticas diferentes para as equipas de segurança.

Metade dos incidentes (50,9%) foi de natureza rápida, com duração inferior a um dia, resultando maioritariamente em encriptação de ficheiros. Os ataques de longa duração representaram 33% dos casos, com uma média de 108 dias de presença ativa na rede. Durante esse período, os atacantes não se limitam a encriptar dados: instalam mecanismos de persistência, comprometem o Active Directory e extraem informação sensível. Os restantes 16,1% seguiram um padrão híbrido, com um atraso considerável entre a intrusão inicial e as ações maliciosas subsequentes, prolongando a duração total para cerca de 19 dias.

| Tipologia de ataque | Quota | Duração média | Impacto principal |

|---|---|---|---|

| Ataques rápidos | 50,9% | Menos de 1 dia | Encriptação de ficheiros |

| Ataques de longa duração | 33% | 108 dias | Persistência, exfiltração, comprometimento do Active Directory |

| Ataques híbridos | 16,1% | Cerca de 19 dias | Intrusão silenciosa seguida de ação destrutiva |

Fonte: Kaspersky “Anatomy of a Cyber World”, dados de incidentes de 2025.

O que dizem os especialistas

“Tendo em conta que os atacantes orquestram cada vez mais ataques coordenados e de múltiplas fases, as organizações não se podem dar ao luxo de depender de uma abordagem reativa”, afirma Konstantin Sapronov, Responsável pela Equipa Global de Resposta a Emergências da Kaspersky (GERT). “Para contrariar isto, é necessária uma postura de segurança proativa, que integre a monitorização de ameaças em tempo real e a deteção contínua nas operações quotidianas. Isto permite que os defensores respondam rapidamente à atividade dos adversários antes que esta se agrave.”

Sapronov acrescenta que “as medidas para proteger os ativos digitais contra intrusões rápidas e comprometimentos de longa duração incluem a aplicação atempada de correções, a implementação de autenticação multifatorial e o controlo rigoroso do acesso de terceiros”.

7 anos de estabilidade: o problema estrutural

O dado mais revelador do relatório da Kaspersky não é nenhuma percentagem isolada. É o facto de os três vetores principais se manterem no topo há sete anos consecutivos, sem alterações significativas de posição. As tecnologias de ataque evoluíram, as ferramentas de defesa multiplicaram-se e o investimento em cibersegurança cresceu globalmente. No entanto, as aplicações públicas sem correções, as contas sem autenticação multifatorial e o acesso descontrolado de terceiros continuam a ser os principais pontos de entrada.

Este padrão sugere que o problema não é tecnológico, mas sim de implementação. A maioria das organizações conhece os vetores de risco, mas não os mitiga de forma sistemática. A lacuna entre o conhecimento do risco e a ação corretiva é, neste contexto, o maior desafio da cibersegurança empresarial.

O que deve mudar na cibersegurança empresarial

A estabilidade dos vetores de ataque tem uma consequência direta para as equipas de segurança, as prioridades de defesa não mudaram. A atenção deve continuar a centrar-se na gestão de vulnerabilidades em aplicações expostas, no controlo de acessos privilegiados e na supervisão rigorosa de fornecedores e parceiros de TI.

Os ataques de longa duração, com presença média de 108 dias na rede, reforçam a necessidade de capacidades de deteção contínua e não apenas de resposta a incidentes pontuais. Uma organização que apenas reage após a encriptação de ficheiros já perdeu a oportunidade de detetar o atacante nas semanas ou meses anteriores.

FAQ

O que é a exploração de aplicações públicas em cibersegurança?

A exploração de aplicações públicas consiste em tirar partido de vulnerabilidades em sistemas ligados à internet, como portais corporativos, servidores web ou plataformas de acesso remoto, para obter entrada não autorizada numa rede. Em 2025, este vetor representou 43,7% dos ataques iniciais investigados pela Kaspersky.

Como funcionam os ataques através de cadeias de fornecedores?

Os cibercriminosos comprometem um fornecedor de serviços de TI ou integrador com acesso privilegiado aos sistemas de terceiros. Ao explorar essa relação de confiança, alcançam os clientes finais sem necessidade de os atacar diretamente. Este vetor representou 15,5% dos ataques em 2025, com crescimento face ao ano anterior.

Qual a diferença entre um ataque rápido e um ataque de longa duração?

Um ataque rápido conclui-se em menos de 24 horas, resultando normalmente em encriptação imediata de ficheiros. Um ataque de longa duração pode estender-se por uma média de 108 dias, durante os quais o atacante instala mecanismos de persistência, compromete diretórios de rede e extrai dados antes de revelar a sua presença.

Pontos principais

- A exploração de aplicações públicas liderou os vetores de ataque iniciais em 2025, com 43,7% dos casos investigados pela Kaspersky.

- Os três principais vetores combinados ultrapassaram 80% de todos os pontos de entrada, mantendo-se estáveis há 7 anos consecutivos.

- As relações de confiança com fornecedores de TI registaram o maior crescimento, subindo de 12,7% para 15,5%, tornando a supervisão de terceiros uma prioridade de gestão.

- 33% dos ataques tiveram duração média de 108 dias, evidenciando a necessidade de deteção contínua e não apenas de resposta a incidentes declarados.

- As medidas preventivas mais eficazes continuam a ser a aplicação atempada de correções, a autenticação multifatorial e o controlo rigoroso de acessos de terceiros.

Outros artigos interessantes: