A Qualys Threat Research Unit (TRU) descobriu uma nova campanha de ciberataques que utiliza um carregador baseado em PowerShell para distribuir o Remcos, um trojan de acesso remoto (RAT) conhecido pela sua capacidade de operar de forma furtiva nos sistemas comprometidos.

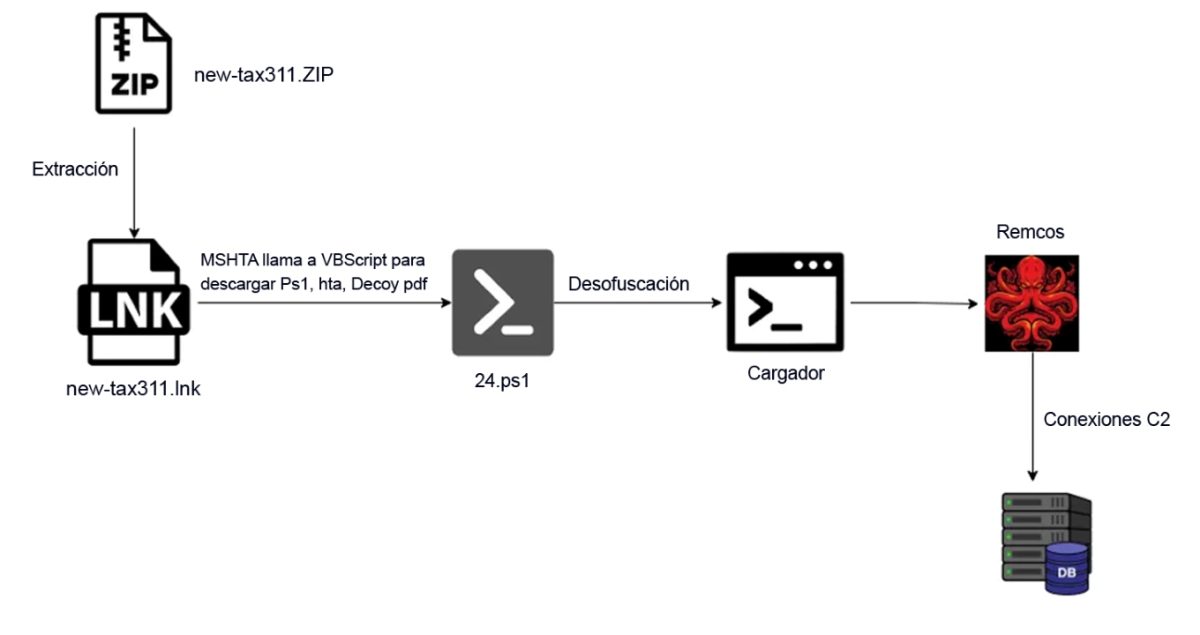

Esta variante do Remcos RAT é distribuída através de ficheiros LNK maliciosos incorporados em arquivos ZIP, frequentemente disfarçados como documentos do Office. A campanha representa uma evolução nas táticas dos cibercriminosos, que procuram contornar as defesas tradicionais de segurança através de técnicas de execução sem ficheiros.

Mecanismo de ataque

O processo de infeção inicia-se quando o utilizador executa o ficheiro LNK malicioso, que aciona o mshta.exe para executar um script PowerShell ofuscado. Este script realiza várias ações para preparar o sistema para a infeção:

- Contorna o Windows Defender, adicionando exclusões para determinadas pastas

- Modifica as políticas de execução do PowerShell para permitir a execução de scripts sem avisos

- Cria uma entrada no registo do Windows para garantir a persistência após reinicializações

O script malicioso descarrega múltiplos payloads, incluindo um ficheiro PDF de distração e o script PowerShell principal, que contém o código necessário para carregar e executar o Remcos RAT diretamente na memória do sistema.

Capacidades avançadas do Remcos

Uma vez ativo no sistema, o Remcos oferece aos atacantes um conjunto completo de ferramentas para controlar e monitorizar o sistema comprometido. As suas capacidades incluem:

- Registo de teclas (keylogging)

- Captura de ecrã e vídeo

- Monitorização da área de transferência

- Roubo de credenciais de navegadores web

- Recolha de informações do sistema

- Contorno do Controlo de Conta de Utilizador (UAC)

O malware estabelece uma ligação TLS com um servidor de comando e controlo (C2), mantendo um canal persistente para exfiltração de dados e controlo remoto. Para evitar a deteção, utiliza técnicas como a injeção de processos e o esvaziamento de processos (process hollowing), permitindo-lhe operar dentro de processos legítimos.

Medidas de proteção recomendadas

Segundo Sergio Pedroche, Country Manager da Qualys Iberia, “os cibercriminosos estão a recorrer cada vez mais ao PowerShell para lançar ataques furtivos que escapam aos antivírus tradicionais e às defesas dos endpoints“. Para proteger os sistemas contra esta ameaça, a Qualys recomenda:

- Ativar o registo detalhado do PowerShell

- Implementar monitorização AMSI (Antimalware Scan Interface)

- Utilizar soluções robustas de EDR (Endpoint Detection and Response)

- Monitorizar a execução de ficheiros LNK, abusos do MSHTA e alterações suspeitas no registo

A deteção precoce é fundamental para impedir ameaças como o Remcos, que opera principalmente em memória e deixa poucos vestígios no disco.

A Qualys disponibiliza informações adicionais sobre esta campanha, incluindo consultas avançadas de caça a ameaças para ajudar as organizações a identificar atividades suspeitas nos seus ambientes.

Outros artigos interessantes: